À savoir

- les requêtes saisies sur les moteurs de recherche et les sites consultés (à partir des cookies ou du cache) peuvent constituer des éléments à charge sur l’état d’esprit d’un suspect – notamment s’il cherche à savoir comment faire disparaitre un corps ou s’il se rend sur des sites faisant l’apologie d’actes de terrorisme par exemple.

- quelles proviennent d’un smartphone ou de l’ordinateur de bord d’une voiture, elles peuvent renseigner sur le lieu où se trouvait un suspect à un moment précis, ce qui constitue un élément imparable de recoupement d’informations pour un enquêteur.

- Si ce sont les officiers de police judiciaire qui sont habilités à mener ces cyberperquisitions sur l’autorisation d’un juge d’instruction (après réquisition du procureur de la République), le matériel est ensuite confié à des professionnels en charge de….

Cyberperquisition : la preuve numérique au cœur de l’enquête judiciaire

L’investigation numérique n’est pas l’apanage des affaires de cybercriminalité : les données virtuelles ont envahi notre quotidien ainsi que celui des malfaiteurs. Elles sont donc logiquement mises à contribution dans le cadre d’enquête judiciaire, grâce notamment à l’intervention d’experts qui examinent et restituent les informations contenues sur les supports de stockage.

Le numérique, un champ fertile en indices et preuves

Une enquête judiciaire a un but : rassembler des preuves pour établir les faits afin de constater une infraction à la loi. Elle s’appuie sur des indices, des traces laissées par le(s) malfaiteur(s) et/ou le(s) victime(s). Il peut s’agir d’ADN, d’objets – l’arme du meurtre dans une enquête criminelle, de lettres manuscrites. Mais aussi de plus en plus d’éléments numériques.

Il en existe une diversité à peine soupçonnable :

– Communications téléphoniques : historique des appels, identification des numéros, écoutes, géolocalisation. Les enquêteurs peuvent demander aux opérateurs de téléphone toutes ces informations afin de retracer les communications et déplacements d’un suspect.

– Discussions en ligne : les échanges de messages et les communications en VoIP (audio/vidéo) via des services comme Skype ou WhatsApp, sont considérés au même titre que les conversations téléphoniques.

– Activité sur les forums et les réseaux sociaux : tweets injurieux, menaces, posts Facebook diffamatoires, montage photo à caractère raciste… Les traces laissées par les utilisateurs des réseaux sociaux peuvent se retourner contre eux, mais aussi indiquer leur état d’esprit à un moment précis. Nombreux sont les cas par exemple de licenciement pour des posts dénigrant l’entreprise. La protection de la vie privée ne résiste pas à la dimension publique des messages partagés par les utilisateurs sur leur mur.

– Emails : leur contenu peut donner une information sur les intentions d’un suspect, mais aussi contenir des aveux.

– Historique de navigation sur Internet : les requêtes saisies sur les moteurs de recherche et les sites consultés (à partir des cookies ou du cache) peuvent constituer des éléments à charge sur l’état d’esprit d’un suspect – notamment s’il cherche à savoir comment faire disparaitre un corps ou s’il se rend sur des sites faisant l’apologie d’actes de terrorisme par exemple. Consulter certains sites est un délit en soi, à l’image de ceux contenant des contenus pédopornographiques.

– Photos, vidéos et enregistrements sonores : ces fichiers multimédias peuvent constituer des preuves numériques d’actes répréhensibles, notamment lorsqu’ils capturent les faits reprochés.

– Fichiers bureautiques : lettres, comptabilité… Ces documents peuvent contenir des éléments confondant un suspect, par exemple dans les affaires financières.

– Données GPS : quelles proviennent d’un smartphone ou de l’ordinateur de bord d’une voiture, elles peuvent renseigner sur le lieu où se trouvait un suspect à un moment précis, ce qui constitue un élément imparable de recoupement d’informations pour un enquêteur.

Terminaux de paiement : une transaction laisse des traces lorsqu’elle est effectuée avec une carte bancaire.

Quelle valeur pour des documents numériques dans une enquête judiciaire ?

Le Code civil attribue la même valeur à un document numérique qu’à n’importe quel autre élément de preuve depuis la loi n°2000-230 du 13 mars 2000. Néanmoins, la dimension virtuelle d’une donnée provenant d’une mémoire numérique implique que sa fiabilité doit être démontrée pour garantir sa valeur probante. La loi précise en effet que la personne dont il émane soit dûment identifiée et que l’information soit conservée dans des conditions de nature à en garantir l’intégrité. C’est là qu’interviennent notamment les experts en informatique comme Data LabCenter, afin de prouver l’origine et l’intégrité du document numérique. Sans quoi il ne pourra pas être retenu par un juge.

Comment la justice perquisitionne le matériel informatique ?

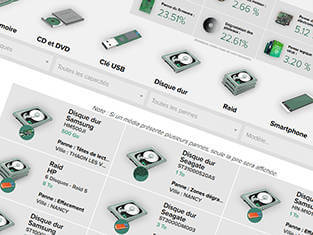

Les articles 706-89 et 706-90 de la procédure pénale autorisent la justice à ordonner la perquisition de l’outil informatique d’un suspect afin de le faire examiner par un laboratoire spécialisé dans l’investigation numérique. Elle peut s’effectuer directement sur des appareils que chacun utilise au quotidien :

– ordinateur

– smartphone

– tablette

– GPS

Ou alors à distance via Internet.

Si ce sont les officiers de police judiciaire qui sont habilités à mener ces cyberperquisitions sur l’autorisation d’un juge d’instruction (après réquisition du procureur de la République), le matériel est ensuite confié à des professionnels en charge de mener l’investigation numérique. Ils effectuent dans un premier temps un clonage des supports de stockage au sein de ces appareils, afin de garantir l’intégrité du disque original et de conserver les empreintes faisant l’objet de la cyberperquisition. L’analyse des images des périphériques peut alors débuter, dans le but de matérialiser les indices « dans des conditions conformes à l’état de l’art » comme le veut la formule. Avec toute une palette de logiciels – notamment utilisés dans la récupération de données, un expert en informatique est capable d’extraire les informations recherchées voire même de les reconstituer si elles ont été effacées. Son intervention permet de valoriser les indices en preuves numériques, afin d’en garantir l’admissibilité dans le cadre de l’enquête judiciaire. Il produit à ce titre un rapport détaillé de son intervention qui peut être utilisé dans la procédure.